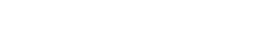

Investigadores del Centro de Seguridad de TI, Privacidad y Responsabilidad (CISPA) han identificado una vulnerabilidad de seguridad relacionada con el cifrado en las conexiones Bluetooth BR / EDR. Los investigadores identificaron que es posible que un hacker podría debilitar el cifrado de los dispositivos Bluetooth y, posteriormente, espiar las comunicaciones o enviar las falsificadas para hacerse cargo de un dispositivo.

En lugar de romper directamente el cifrado, los atacantes utilizan dos dispositivos con Bluetooth y los fuerzan a utilizar un cifrado más débil, lo que hace que sea mucho más fácil de descifrar. Cada vez que se conectan dos dispositivos Bluetooth, establecen una nueva clave de cifrado.

Si un hacker se interpone entre ese proceso de configuración, podría engañar a los dos dispositivos para que se establezcan en una clave de cifrado con un número relativamente pequeño de caracteres. En este momento el hacker tendría que realizar un ataque de fuerza bruta contra uno de los dispositivos para descubrir la contraseña exacta, la vulnerabilidad descubierta hace que esto ocurra en una cantidad de tiempo considerable.

Aunque esta falla en la seguridad es importante, los especialistas aseguran que no hay que preocuparse mucho pues no ocurre en todos los dispositivos con Bluetooth y para que este ataque sea posible el hacker debe estar presente durante la conexión de los dispositivos Bluetooth, bloquear la transmisión inicial de cada dispositivo al establecer la longitud de la clave de cifrado y transmitir su propio mensaje, “todo dentro de un período de tiempo limitado”.

Hasta el momento no se ha encontrado evidencia que la vulnerabilidad haya sido utilizada por algún atacante.